Metas forretnings-AI faciliterer nu over 10 millioner samtaler om ugen via WhatsApp og Messenger....

AI Vulnerability Discovery bruger kunstig intelligens til at finde sikkerhedsfejl i software og systemer hurtigere end mennesker. Forstå teknologien og dens forretningsværdi.

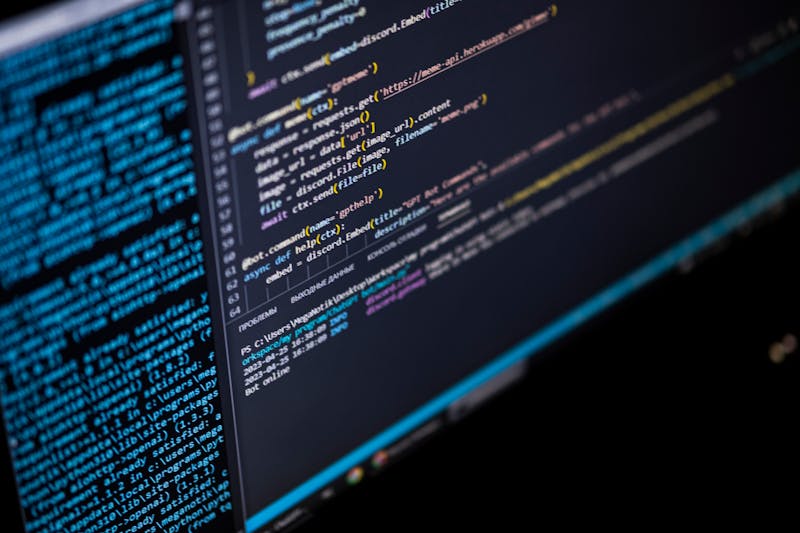

Kernen i AI Vulnerability Discovery er store sprogmodeller (LLM'er) og specialiserede maskinlæringsmodeller, der er trænet til at forstå kode semantisk. I stedet for at matche kendte sårbarhedsmønstre linje for linje, analyserer AI'en kodens logik, dataflow og kontekst for at vurdere, om en given passage kan udnyttes.

En typisk AI-drevet sårbarhedsanalyse forløber i flere trin. Først scanner systemet kodebasen eller infrastrukturen og opbygger en kontekstuel forståelse af arkitekturen. Derefter identificerer det potentielle angrebsvektorer ved at kombinere statisk analyse med ræsonneringsevner. Endelig validerer det fundene ved at vurdere, om sårbarheden faktisk kan udnyttes i den givne kontekst, og prioriterer efter alvorlighed.

Det afgørende fremskridt er autonomi. Moderne AI-systemer som OpenAI's Aardvark og lignende agenter kan kontinuerligt analysere koderepositories, vurdere exploitability, prioritere alvorlighed og foreslå konkrete patches uden menneskelig involvering i hvert trin.

Systemer baseret på agentic AI kan desuden planlægge deres egen fremgangsmåde, anvende sikkerhedsværktøjer og iterere, indtil de har afdækket en sårbarhed fuldt ud. Det er denne agent-baserede tilgang, der har gjort det muligt at opdage zero-day-sårbarheder i kodebaser, der har været manuelt auditeret i årtier.

For enterprise-organisationer løser AI Vulnerability Discovery tre konkrete problemer: hastighed, volumen og prioritering.

Hastighed handler om at matche tempoet i CI/CD-pipelines. Når udviklere med hjælp fra agentic coding-værktøjer producerer kode hurtigere end nogensinde, skal sikkerhedsgennemgangen følge med. AI-drevne scannere integreres direkte i CI/CD-flowet og analyserer kode, containere og infrastruktur-som-kode før deployment. Det giver udviklerne feedback om potentielle problemer, inden de når produktion.

Volumen er det rene skaleringsproblem. Med titusindvis af nye sårbarheder publiceret årligt og virksomhedens egen kodebase i konstant vækst er manuel triage umulig. AI kan behandle langt større datamængder og identificere mønstre på tværs af systemer, som menneskelige analytikere ville overse.

Prioritering er måske den vigtigste gevinst. Traditionelle scannere producerer ofte tusindvis af fund, hvoraf mange er false positives eller lavrisiko. AI-modeller kombinerer information om asset-kritikalitet, exploit-sandsynlighed og trusselsefterretninger til en risikobaseret prioritering, der hjælper sikkerhedsteams med at fokusere på det, der faktisk er farligt.

Brancher med strenge compliance-krav, som finans, sundhed og kritisk infrastruktur, har særligt gavn af teknologien, fordi den dokumenterer fund systematisk og understøtter kravene i EU AI Act og lignende regulering.

AI Vulnerability Discovery erstatter ikke et sikkerhedsteam. Teknologien er et kraftfuldt analyseværktøj, men den kræver menneskelig kontekst for at vurdere forretningsrisiko, beslutte remediering og håndtere de organisatoriske aspekter af sikkerhed. False positive-rater på 30-60 procent i enterprise-miljøer understreger, at human-in-the-loop fortsat er nødvendigt.

Det er heller ikke det samme som generel AI-sikkerhed. AI Vulnerability Discovery handler om at bruge AI til at finde fejl i software. AI-sikkerhed handler om at beskytte selve AI-systemerne mod angreb som prompt injection og data poisoning. De to discipliner supplerer hinanden, men adresserer forskellige problemstillinger.

Endelig er teknologien ikke en plug-and-play-løsning. Den kræver integration med eksisterende sikkerhedsinfrastruktur, kalibrering mod virksomhedens specifikke kontekst og løbende vedligeholdelse af de underliggende modeller for at undgå model drift og forældede detektionsmønstre.

Red Teaming for AI: Systematisk afprøvning af AI-systemers sikkerhed og robusthed gennem simulerede angreb.

AI Cybersecurity: Det bredere felt, der dækker brugen af AI til at beskytte digitale aktiver og infrastruktur.

Prompt Injection: En angrebstype mod sprogmodeller, hvor ondsindede instruktioner skjules i input for at manipulere output.

Data Poisoning: Angreb, der forgifter træningsdata for at kompromittere en AI-models adfærd.

AI Governance: Rammer og politikker for ansvarlig brug og styring af AI i organisationen.

Guardrails: Sikkerhedsmekanismer, der begrænser AI-systemers handlingsrum og forhindrer uønsket adfærd.

AI Runtime Security: Beskyttelse af AI-systemer under kørsel mod angreb og misbrug.

Metas forretnings-AI faciliterer nu over 10 millioner samtaler om ugen via WhatsApp og Messenger....

Google Cloud har netop lanceret Gemini Enterprise Agent Platform og introduceret begrebet Agentic...

OpenAI har på under en uge lanceret to modeller, der ændrer balancen i AI-kapløbet. GPT-5.5 kom 23....